类型混淆的漏洞通常可以通过内存损坏的方式来进行利用.然而漏洞发现者在利用时,并未采用内存损坏的方式来进行漏洞利用。按照漏洞发现者的说法,内存损坏的利用方式需要对内存进行精心布局,即便如此 ,在Windows 10上也可能会触发CFG(Control Flow Guard)。

漏洞发现者另辟其径,采用了一种基于LoadTypeLibrary来利用的方法。大白话来说就是:Windows COM Aggregate Marshaler在实现中存在权限提升漏洞,可使远程攻击者以提升的权限执行任意代码。

CVE-2017-0213 Windows COM 特权提升漏洞组件先看看这个漏洞的介绍:

http://www.voidcn.com/article/p-ukjxxpit-boa.html

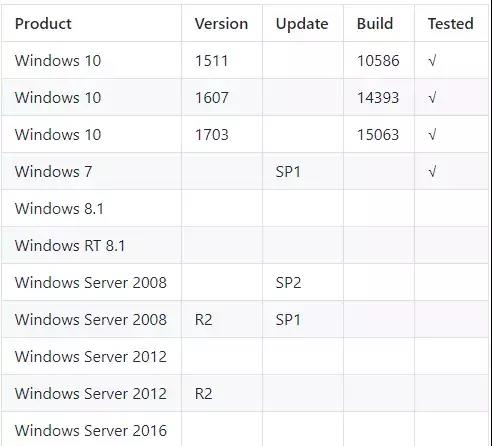

漏洞影响的版本有:

复现步骤

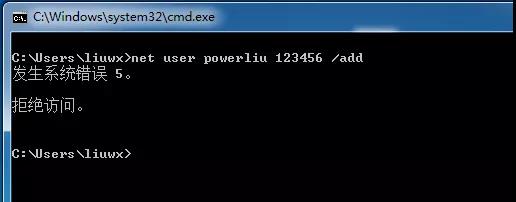

使用Win7用户创建一个用户

·

net user powerliu 123456 /add

创建用户失败:拒绝访问

运行:CVE-2017-0213_x64

C:Windowssystem32>whoamint authoritysystem

C:Windowssystem32>net user powerliu 123456 /add命令成功完成。

创建用户成功,提升为system权限;提权成功!

苏公网安备 32132202001088号

| Copyright 北极熊 北格技术 版权所有