本周漏洞态势研判情况

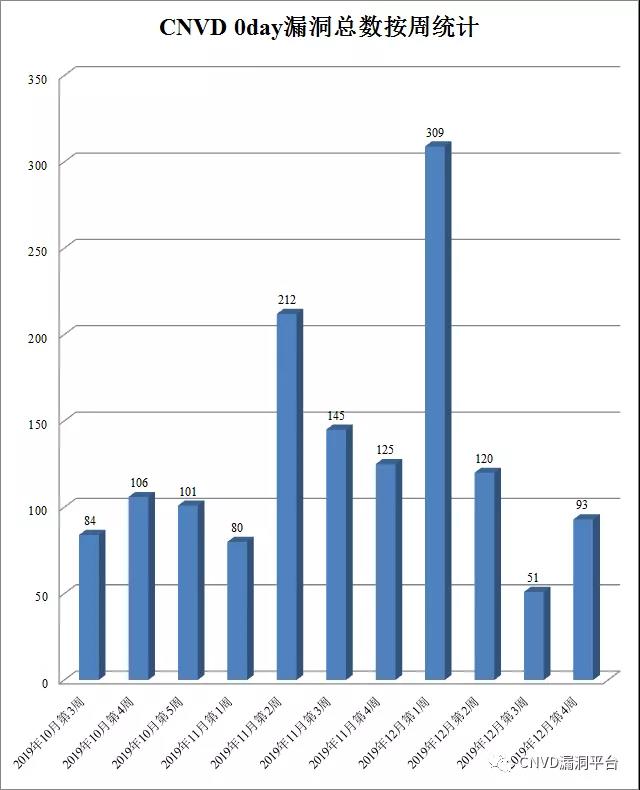

图2 CNVD 0day漏洞总数按周统计

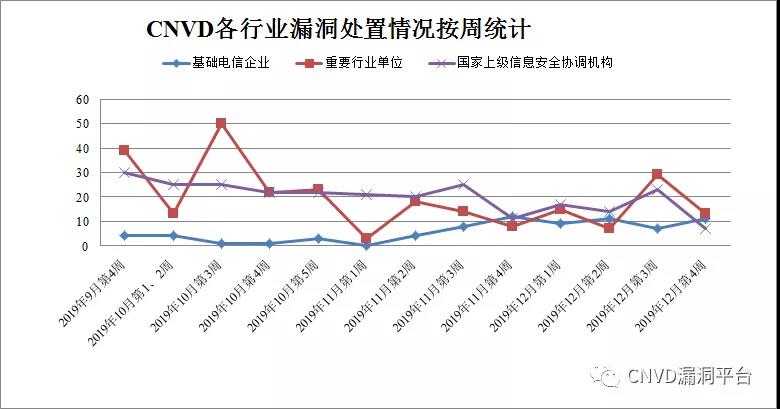

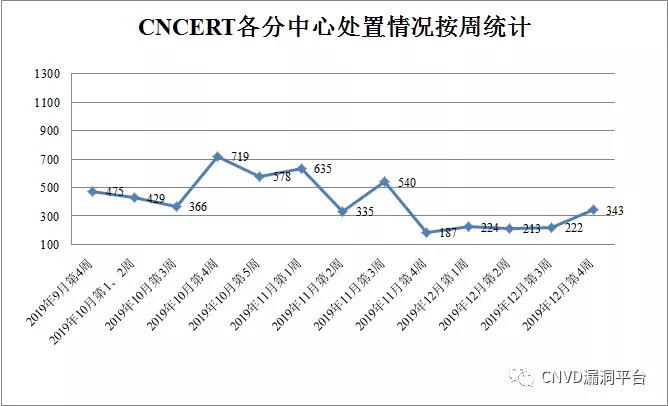

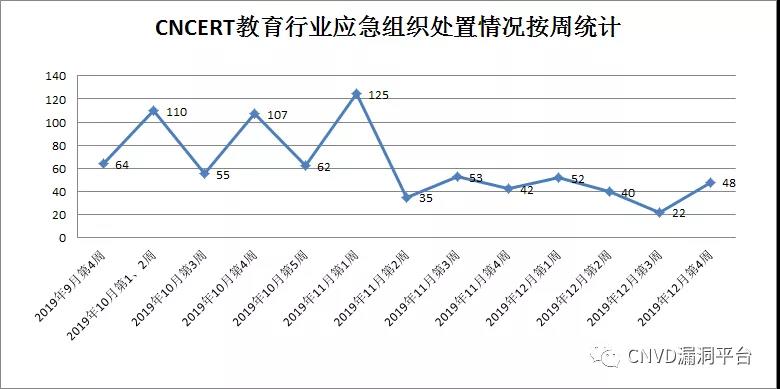

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件13起,向基础电信企业通报漏洞事件11起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件343起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件48起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件7起。

图3 CNVD各行业漏洞处置情况按周统计

图4 CNCERT各分中心处置情况按周统计

图5 CNVD教育行业应急组织处置情况按周统计

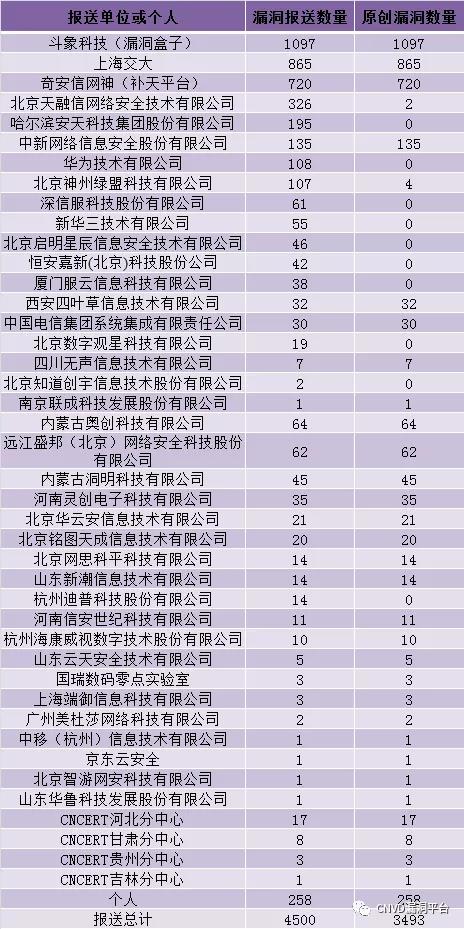

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

杭州览坤科技有限公司、成都鹏博士电信传媒集团股份有限公司、郑州锐马科技有限公司、沧州市凡诺广告传媒有限公司、太原天祥科技有限公司、揭阳市集科计算机网络有限公司、深圳迪元素科技有限公司、深圳市威纶通科技有限公司、geoserver公司、金蝶软件有限公司、上海泛微网络科技股份有限公司、飞友科技有限公司、北京亿中邮信息技术有限公司、上海立仓网络科技有限公司、上海商创网络科技有限公司、中铁上海设计院徐州分公司、中铁上海工程局集团第一工程有限公司、中铁上海工程局集团有限公司、北京用友政务软件股份有限公司、北京良精志诚科技有限责任公司、深圳锟铻科技有限公司、杭州乐邦科技有限公司、青岛灼灼文化传媒有限公司、洛阳云业信息科技有限公司、美图公司、上海翼浩信息科技有限公司、湖南壹拾捌号网络技术有限公司、拓尔思信息技术股份有限公司、上海二三四五网络科技有限公司、深圳市迪元素科技有限公司、广州网际快车电子有限公司、南京奋斗网络科技有限公司、西安佰联网络技术有限公司、普联技术有限公司、东莞市一鸣网络科技公司、呼和浩特市网域科技有限责任公司、山西众众行网络科技有限公司、安庆怀宁县君成网络科技有限公司、福州网钛软件科技有限公司、网际傲游(北京)科技有限公司、中铁上海局、小米科技有限责任公司、北京魔方恒久软件有限公司、长沙德尚网络科技有限公司、昆明云涛科技有限公司、淄博闪灵网络科技有限公司、厦门凤凰创壹软件有限公司、浙大恩特网络科技有限公司、太原飞扬动力科技有限公司、杭州欢创科技有限公司、昆山联众网络科技有限公司、海南赞赞网络科技有限公司、北京世纪超星信息技术发展有限责任公司、摩莎科技(上海)有限公司、睿谷信息科技有限公司、中国建材集团有限公司、广州万户网络技术有限公司、茉柏枘(上海)软件科技有限公司、海盐创宜软件科技有限公司、靖江市新超云网络技术服务有限公司、北京旷视科技有限公司、广州齐博网络科技有限公司、全讯汇聚网络科技(北京)有限公司、上海银狐信息科技有限公司、北京椒图科技有限公司、国家卫生健康委人才交流服务中心、中国人才研究会金融人才专业委员会、华科网络、Oracle、海洋CMS、WDJA、发货100、miniCMS、zzzcms和ZKEASOFT。

本周漏洞按类型和厂商统计

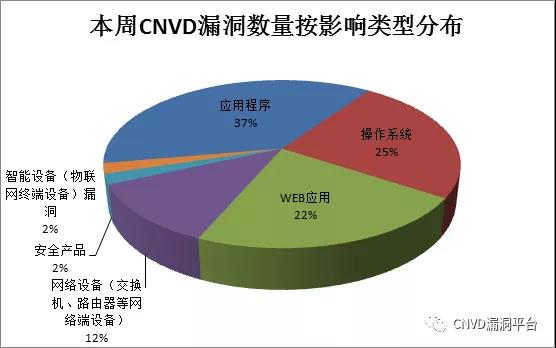

本周,CNVD收录了203个漏洞。应用程序76个,操作系统50个,WEB应用45个,网络设备(交换机、路由器等网络端设备)24个,安全产品4个,智能设备(物联网终端设备)4个。

表2 漏洞按影响类型

图6 本周漏洞按影响类型分布

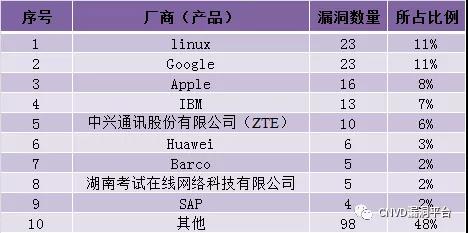

CNVD整理和发布的漏洞涉及linux、Google、Apple等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

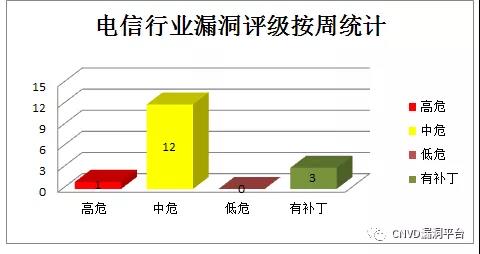

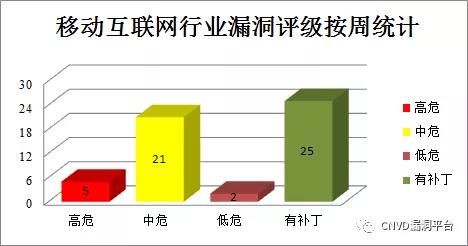

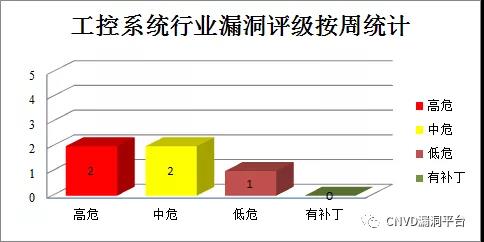

本周,CNVD收录了13个电信行业漏洞,28个移动互联网行业漏洞,5个工控行业漏洞(如下图所示)。其中,“Google Android操作系统命令注入漏洞、D-Link DIR-615授权问题漏洞、Google Android缓冲区溢出漏洞(CNVD-2019-47020)、Google Android Kernel权限提升漏洞(CNVD-2019-47018)”的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Linux产品安全漏洞

Linux kernel是美国Linux基金会发布的开源操作系统Linux所使用的内核。Marvell WiFi chip driver是其中的的一个WiFi芯片驱动程序。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞导致缓冲区溢出,造成内核异常。

CNVD收录的相关漏洞包括:Linux kernel内存错误引用漏洞(CNVD-2019-46994、CNVD-2019-47002)、Linux kernel缓冲区溢出漏洞(CNVD-2019-46998、CNVD-2019-47005)、Linux kernel输入验证错误漏洞(CNVD-2019-47001)、Linux Kernel堆缓冲区溢出漏洞(CNVD-2019-47003)、Linux kernel Marvell WiFi chip driver缓冲区溢出漏洞、Linux Kernel 'marvell/mwifiex/scan.c'文件缓冲区溢出漏洞。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46994

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46999

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46998

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47001

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47003

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47002

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47007

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47005

Google Chrome是美国谷歌(Google)公司的一款Web浏览器。Android是美国谷歌(Google)和开放手持设备联盟(简称OHA)的一套以Linux为基础的开源操作系统。Video driver是其中的一个视频驱动程序。MNH driver是其中的一个MNH驱动程序。Broadcom Bluetooth是其中的一个蓝牙组件。Kernel是其中的一个系统内核组件。Touch driver是其中的一个触控驱动程序。Framework是其中的一个Android框架组件。LG Bootloader是其中的一个启动加载程序。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞提升权限,执行任意代码,导致拒绝服务。

CNVD收录的相关漏洞包括:Google Chrome资源管理错误漏洞(CNVD-2019-46750)、Google Android Video驱动程序提权漏洞、Google Android MNH驱动程序权限提升漏洞、Google Android Broadcom Bluetooth权限提升漏洞、Google Android Kernel权限提升漏洞(CNVD-2019-47018)、Google Android Touch驱动程序权限提升漏洞、Google Android缓冲区溢出漏洞(CNVD-2019-47020)、Google Android操作系统命令注入漏洞。其中,“Google Chrome资源管理错误漏洞(CNVD-2019-46750)、Google Android Kernel权限提升漏洞(CNVD-2019-47018)、Google Android缓冲区溢出漏洞(CNVD-2019-47020)、Google Android操作系统命令注入漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46750

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47015

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47016

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47017

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47018

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47019

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47020

http://www.cnvd.org.cn/flaw/show/CNVD-2019-47021

Apple Safari等都是美国苹果(Apple)公司的产品。Apple Safari是一款Web浏览器,是Mac OS X和iOS操作系统附带的默认浏览器。Apple iOS是一套为移动设备所开发的操作系统。Apple watchOS是一套智能手表操作系统。WebKit是其中的一个Web浏览器引擎组件。Apple iCloud for Windows是一款基于Windows平台的云服务。CoreCrypto是其中的一个核心加密组件。Apple macOS Catalina是一套专为Mac计算机所开发的专用操作系统。libxslt是其中的一个XSLT(可扩展样式表转换语言)库。CFNetwork是其中的一个低层次、高性能的框架,是BSD sockets(套接字)的扩展。Apple tvOS是一套智能电视操作系统。Kernel是其中的一个内核组件。Apple iTunes for Windows是一款基于Windows平台的媒体播放器应用程序。WebKit是其中的一个Web浏览器引擎组件。Apple iPadOS是一套用于iPad平板电脑的操作系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞执行任意代码,导致拒绝服务等。

CNVD收录的相关漏洞包括:多款Apple产品WebKit组件内存破坏漏洞(CNVD-2019-46956、CNVD-2019-46969)、多款Apple产品WebKit组件代码执行漏洞(CNVD-2019-46964)、多款Apple产品libxslt组件内存破坏漏洞、多款Apple产品Kernel组件内存破坏漏洞(CNVD-2019-46965)、多款Apple产品CFNetwork组件跨站脚本漏洞、多款Apple产品CoreCrypto组件拒绝服务漏洞、多款Apple产品Kernel组件代码执行漏洞(CNVD-2019-46966)。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46956

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46958

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46965

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46964

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46963

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46969

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46967

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46966

IBM Spectrum Scale是美国IBM公司的一套基于IBM GPFS(专为PB级存储管理而优化的企业文件管理系统)的可扩展的数据及文件管理解决方案。IBM Financial Transaction Manager for SWIFT Services是美国IBM公司的一款金融事务管理器产品。IBM Cognos Analytics是美国IBM公司的一套商业智能软件。IBM Planning Analytics是美国IBM公司的一套业务规划分析解决方案。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取cookie值,执行任意命令等。

CNVD收录的相关漏洞包括:IBM Spectrum Scale输入验证错误漏洞、IBM Financial Transaction Manager for SWIFT Services点击劫持漏洞、IBM Financial Transaction Manager for SWIFT Services跨站脚本漏洞、IBM Financial Transaction Manager for SWIFT Services信息泄露漏洞、IBM Financial Transaction Manager for SWIFT Services跨站请求伪造漏洞、IBM Cognos Analytics跨站脚本漏洞(CNVD-2019-46620)、IBM Cognos Analytics跨站请求伪造漏洞、IBM Planning Analytics代码执行漏洞。其中,“IBM Spectrum Scale输入验证错误漏洞、IBM Planning Analytics代码执行漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46449

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46616

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46617

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46618

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46619

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46620

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46621

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46977

Linux kernel是一种计算机操作系统内核。本周,Linux kernel被披露存在内存错误引用漏洞。攻击者可利用该漏洞导致发生释放后重用。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-46996

更多高危漏洞如表4所示,详细信息可根据CNVD编号,在CNVD官网进行查询。

参考链接:

http://www.cnvd.org.cn/flaw/list.htm

本周重要漏洞攻击验证情况

本周,CNVD建议注意防范以下已公开漏洞攻击验证情况。

1、RIOT RIOT-OS拒绝服务漏洞

验证描述

RIOT RIOT-OS是一套应用于物联网领域的操作系统。

RIOT 2019.07及之前版本中的TCP实现(gnrc_tcp)存在拒绝服务漏洞,攻击者可利用该漏洞造成无限循环,导致拒绝服务。

验证信息

POC链接:

https://github.com/RIOT-OS/RIOT/issues/12086

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2019-47025

信息提供者

华为技术有限公司

注:以上验证信息(方法)可能带有攻击性,仅供安全研究之用。请广大用户加强对漏洞的防范工作,尽快下载相关补丁。

关于CNVD

国家信息安全漏洞共享平台(China National Vulnerability Database,简称CNVD)是CNCERT联合国内重要信息系统单位、基础电信运营商、网络安全厂商、软件厂商和互联网企业建立的信息安全漏洞信息共享知识库,致力于建立国家统一的信息安全漏洞收集、发布、验证、分析等应急处理体系。

关于CNCERT

国家计算机网络应急技术处理协调中心(简称“国家互联网应急中心”,英文简称是CNCERT或CNCERT/CC),成立于2002年9月,为非政府非盈利的网络安全技术中心,是我国网络安全应急体系的核心协调机构。

作为国家级应急中心,CNCERT的主要职责是:按照“积极预防、及时发现、快速响应、力保恢复”的方针,开展互联网网络安全事件的预防、发现、预警和协调处置等工作,维护国家公共互联网安全,保障基础信息网络和重要信息系统的安全运行。

网址:www.cert.org.cn

邮箱:vreport@cert.org.cn

电话:010-82991537

苏公网安备 32132202001088号

| Copyright 北极熊 北格技术 版权所有